Die Regelungen der Wirtschaftskommission der Vereinten Nationen für Europa (UNECE) zur Cybersicherheit (UN R155) und zum Softwareupdate-Management (UN R156) treten 2022 in Kraft und verpflichten die Automobilhersteller (OEMs), ein Softwareupdate-Managementsystem (SUMS) mit einem methodischen Ansatz und klaren Strukturen einzurichten, um die Cybersicherheit von Fahrzeugen zu gewährleisten.

Softwareupdates sind ein wichtiger Aspekt der Cybersicherheit. Die neuesten Entwicklungen im Bereich der Cybersicherheit sind schnell veraltet, da die Bedrohungsakteure ihre Fähigkeiten zur Ausnutzung von Schwachstellen in vernetzten Fahrzeugen ständig verbessern. Ein Serienfahrzeug mag bei Produktionsbeginn sicher gewesen sein, aber das ist keine Garantie dafür, dass es auch in Zukunft sicher ist. Daher spielen Updates eine wichtige Rolle bei der Aufrechterhaltung der Sicherheit von vernetzten Fahrzeugen.

Lesen Sie weiter, um mehr zu erfahren:

- Das Ziel eines SUMS

- Was ein SUMS beinhaltet

- Bewährte Praktiken für die Einrichtung eines SUMS

- Wie man die SUMS-Vorschriften, einschließlich der UN R156-Anforderungen, erfüllt

Das Softwareupdate-Managementsystem

Das Softwareupdate-Managementsystem (SUMS) baut auf einem von der UN R155 vorgeschriebenen Cybersicherheitsmanagementsystem (CSMS) auf. Das CSMS legt die Zuständigkeiten und Verfahren fest, die zur Aufrechterhaltung der Cybersicherheit von Fahrzeugen erforderlich sind. Um die Bedrohungen systematisch zu überwachen und zu bewerten, sind umfassende Maßnahmen erforderlich. UN R155 legt auch fest, wie die Hersteller mit den gewonnenen Erkenntnissen umgehen sollen.

Ein CSMS informiert also darüber, wann und warum Softwareupdates – als wichtige Reaktion auf potenzielle Bedrohungen – erforderlich sind. Wenn festgestellt wird, dass ein Cyber-Risiko durch die Bereitstellung eines Updates gemindert werden sollte, müssen das SUMS und die erforderlichen Prozesse befolgt werden.

Allerdings können Softwareupdates, wenn sie nicht ordnungsgemäß getestet und validiert werden, neue Schwachstellen einführen, die von Bedrohungsakteuren ausgenutzt werden oder Sicherheitsprobleme verursachen können. Automobilhersteller müssen ihre SUMS so gestalten, dass sie diese Bedenken berücksichtigen und dass Softwareupdates vor der Freigabe gründlich getestet und validiert werden.

Das SUMS erfordert eine gründliche Vorbereitung und trägt zur Cybersicherheit durch Planung bei.

Was ist das Ziel eines SUMS, und was gehört dazu?

Mit Hilfe des SUMS wird sichergestellt, dass Softwareupdates sicher, funktionsfähig, nachvollziehbar und nach UN R156 und den Anforderungen der Fahrzeugtypgenehmigung durchgeführt werden.

Dieses Managementsystem umfasst Sicherheitsverfahren in der Automobilindustrie, die helfen, Folgendes zu gewährleisten:

- Softwareupdates für Zielfahrzeuge werden identifiziert und die Fahrzeugkonfiguration wird dokumentiert

- Die Kompatibilität von Softwareupdates mit der Gesamtkonfiguration des Fahrzeugs wird geprüft, um die Auswirkungen des Updates auf die Fahrzeugsysteme und -parameter zu verstehen.

- Softwareupdates und ihre Auswirkungen auf die Typgenehmigung und das Gesamtfahrzeug werden ermittelt

- Sie erfüllen die Sicherheits- und Dokumentationsanforderungen für Softwareupdates, die in der Werkstatt oder über Funk (OTA) durchgeführt werden.

- Die Software ist verfügbar und sicher implementiert

- Die Software und das Update sind vollständig und authentisch

Das SUMS trägt dazu bei, jedes Fahrzeug zuverlässig mit den erforderlichen Updates zu versorgen. Dies kann eine Herausforderung darstellen, da ein Fahrzeugtyp oft in mehreren Konfigurationen angeboten wird.

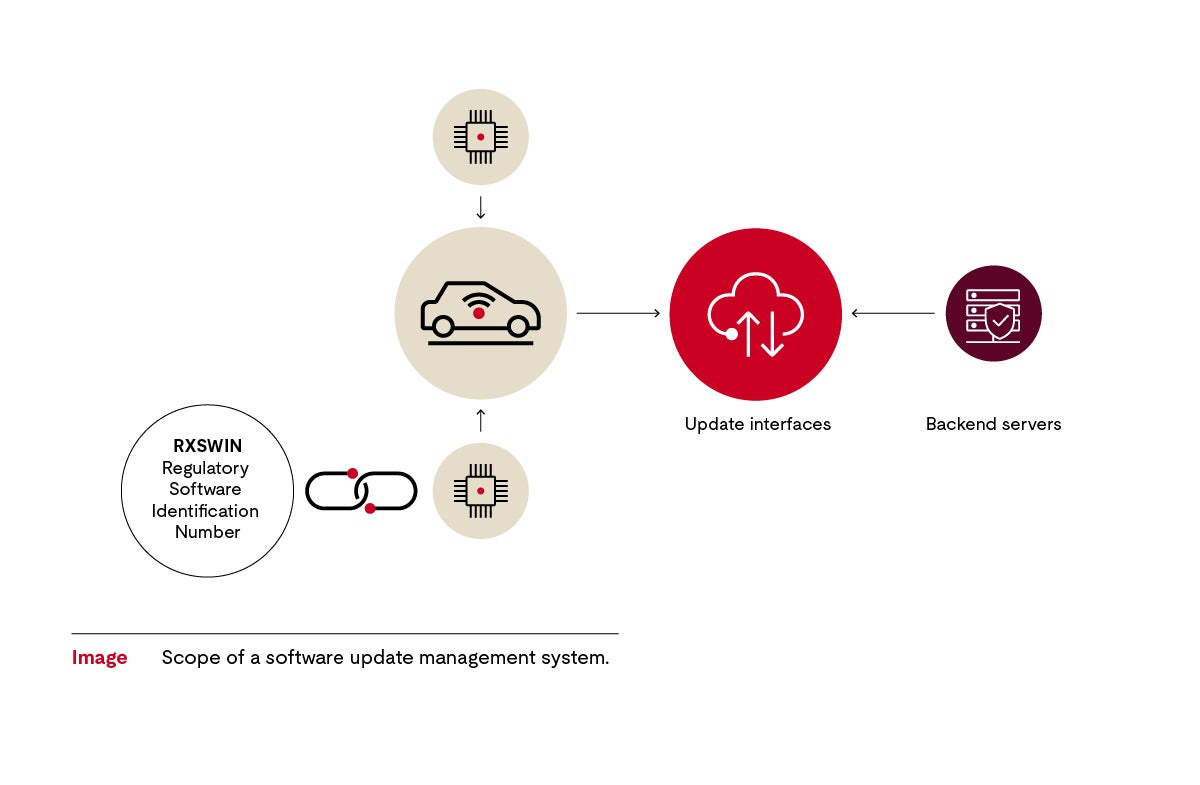

Ein SUMS betrachtet vernetzte Fahrzeuge als Teil eines Gesamtsystems, wobei die Fahrzeuge durch ihre Software und die Fahrzeugarchitektur, einschließlich der Backend-Server, beschrieben werden. Dies ist in dem folgenden Diagramm dargestellt.

Im Mittelpunkt des Systems steht das softwaredefinierte Fahrzeug. Die verschiedenen Steuergeräte für Karosserie, Fahrgestell, Sicherheitsaspekte und Gateways verfügen über Schnittstellen, über die sie mit Backend-Servern verbunden sind.

Das Management von verschiedenen Konfigurationen ist entscheidend. Ein Identifikator trägt dazu bei, dass die Softwarekonfiguration des Fahrzeugs, einschließlich der jeweiligen Komponenten, bestimmt werden kann. Die Regulatory Software Identification Number (RXSWIN) ist ein spezieller Identifikator, der Informationen über die für die Typengenehmigung relevante Software und ihre Merkmale enthält. Diese Kennung ist amtlich vorgeschrieben und wird vom Fahrzeughersteller vorgegeben. Die RXSWIN sollte für jede Softwareversion und jeden Fahrzeugtyp eindeutig sein. Sie kann aus dem Fahrzeug ausgelesen werden und ermöglicht die Bestimmung des Homologationsstatus einzelner Funktionen und der zugehörigen Steuergeräte, die einer UNECE-Regelung unterliegen.

Falls ein Update fehlschlägt, muss eine systematische Struktur und definierte Routine befolgt werden. Falls ein Update fehlschlägt oder abgebrochen wird, muss es möglich sein, den vorherigen Zustand wiederherzustellen. Außerdem müssen die wichtigsten Ziele der Cybersicherheit – der Schutz der Vertraulichkeit, der Integrität und der Verfügbarkeit von Updates – eingehalten werden.

Wie sollte ein Softwareupdate-Managementsystem eingerichtet werden?

Ein effektives SUMS bietet eine systematische Methode zur Durchführung von zuverlässigen Fahrzeug-Updates. Die erforderlichen Prozesse und Verfahren beziehen sich auf die folgenden Aspekte:

-

Wie mehrere Hardware- und Softwareversionen protokolliert werden, die für den Fahrzeugtyp, für verschiedene Systeme und Funktionen erforderlich sind.

-

Welche Software ist für die Bauartzulassung wichtig und benötigt einen RXSWIN.

-

Den RXWIN festlegen und aktualisieren.

-

Abhängigkeiten, insbesondere bei Softwareupdates.

-

Welche Komponenten von den Updates betroffen sind.

-

Wie sich Updates auf die Kompatibilität der Komponenten auswirken.

-

Das Ausmaß, in dem sich ein Softwareupdate auf die Typenzulassung oder andere vom Gesetzgeber festgelegte Aspekte auswirkt.

-

Das Ausmaß, in dem ein Update die funktionale Sicherheit oder die Fahrsicherheit beeinträchtigt.

-

Wie werden die Fahrzeughalter über Updates informiert?

-

Wie wird das Update-Verfahren in Bezug auf die Cybersicherheit geschützt?

-

Wie sollen diese Punkte dokumentiert werden.

Neben der Cybersicherheit für die Interessengruppen in der Fahrzeugindustrie ist die Rechtssicherheit das Hauptanliegen der Fahrzeughersteller. Werden geeignete Maßnahmen ergriffen, um die Sicherheit des Fahrzeugs zu gewährleisten? Wie werden Sie mit der Komplexität des vernetzten Fahrzeugs umgehen, dessen Konfigurationen sich im Laufe der Zeit ändern?

Wenn trotz aller Bemühungen ein Bedrohungsakteur einen Weg findet, in ein System einzudringen, müssen die Hersteller nachweisen, dass sie alle zumutbaren Anstrengungen unternommen haben, um das Fahrzeug zu schützen, und dass sie die Normen eingehalten haben. Die UNECE-Vorschriften sehen außerdem vor, dass die Hersteller ab Juli 2024 verpflichtet sind, Angriffe zu melden.

Ein weiteres Problem ist, dass die UN R156 zwar die erforderlichen Maßnahmen festlegt, aber nicht angibt, wie die Hersteller die Anforderungen umsetzen sollen. Allerdings bietet die im Jahr 2023 veröffentlichte ISO 24089, Road Vehicles-Software Update Engineering, eine Anleitung zur praktischen Umsetzung der erforderlichen Maßnahmen.

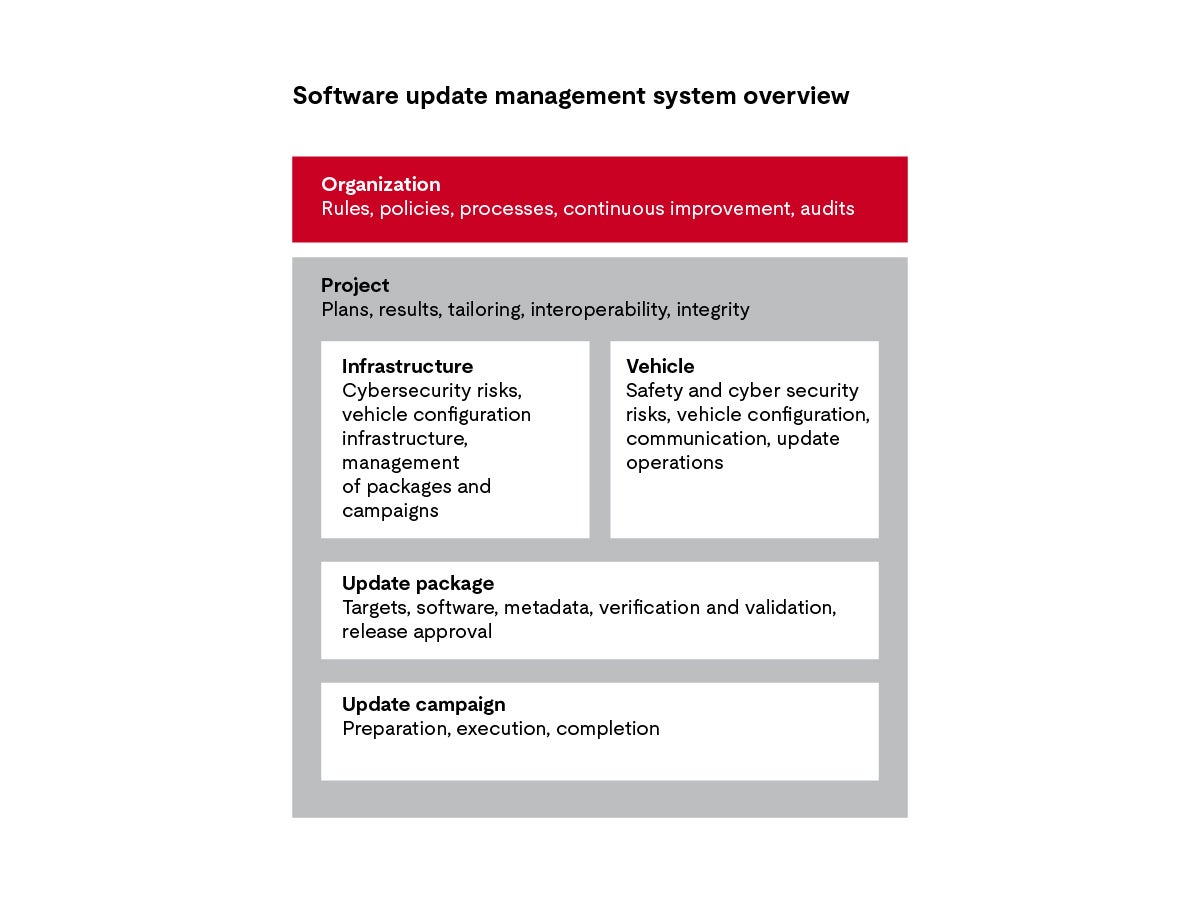

Aus diesem Diagramm geht hervor, dass organisatorische Abläufe eine Voraussetzung für die rechtzeitige und sichere Bereitstellung von Updates für das Fahrzeug im Feld sind. Alle Anforderungen, einschließlich Infrastruktur, Zugang zu Konfigurationsdatenbanken und RXSWIN, müssen so geplant, entwickelt und bereitgestellt werden, dass sie mit dem Zeitplan der Fahrzeugentwicklung übereinstimmen. Auch dies ist Teil der eingebauten Sicherheit. Wenn beschlossen wird, dass ein Risiko durch die Freigabe eines Updates abgewendet werden muss, müssen die Softwareupdateprozesse bereits eingerichtet sein. Erst dann kann das Softwareupdate nach einem methodischen Ansatz und anhand eindeutiger Vorgaben durchgeführt werden.

Ein Managementsystem sollte einem „Plan-Do-Check-Act“-Verfahren (PDCA) folgen. Die Verfahren sollten regelmäßig auf ihre Wirksamkeit und Effizienz hin überprüft werden. Dazu gehören auch Audits durch unabhängige Prüfstellen.

SUMS-Vorschriften

Anmerkung: Die auf dieser Website bereitgestellten Informationen stellen keine rechtliche Beratung dar und sind auch nicht als solche gedacht.

UN R156 enthält ausdrückliche Anforderungen, überlässt es aber den Herstellern, wie sie diese Anforderungen erfüllen. Das SUMS ist ein wichtiger Aspekt der Zulassungsverfahren und der Homologation und muss zertifiziert werden. Wie das CSMS muss auch das SUMS von einer neutralen Prüfstelle geprüft und zertifiziert werden, damit das Fahrzeug eine Typengenehmigung erhält.

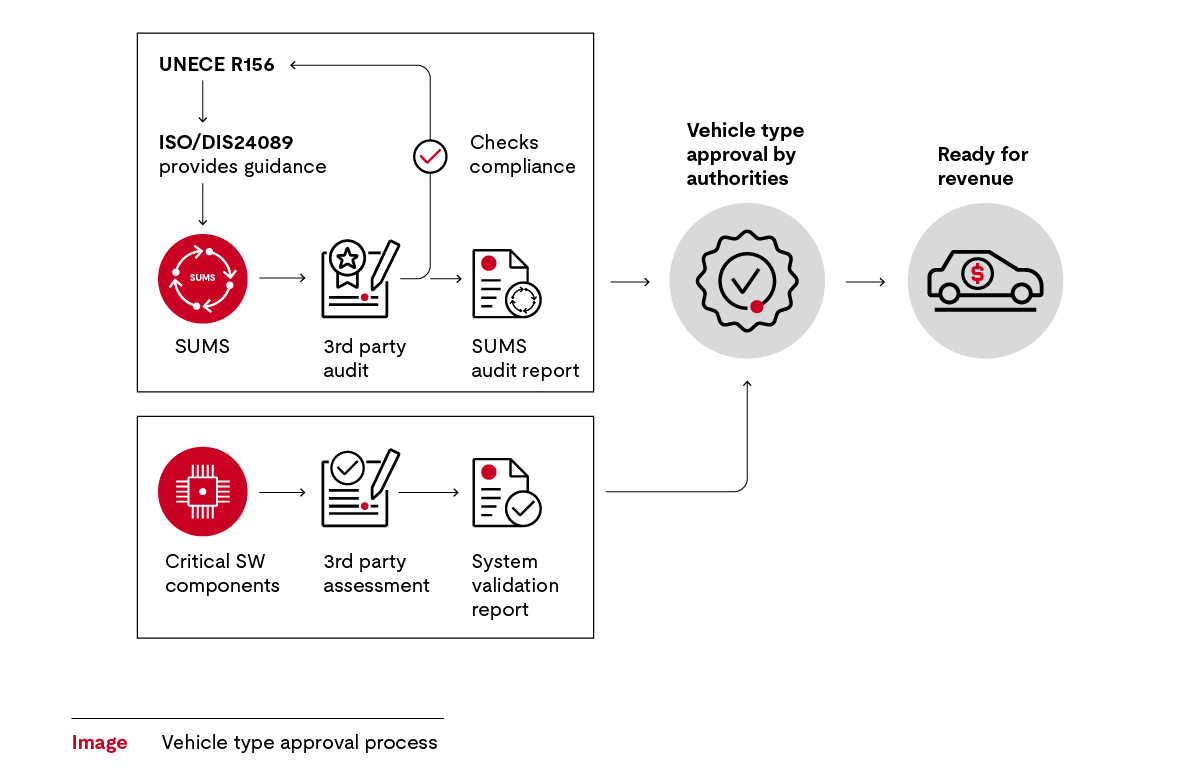

Das folgende Diagramm veranschaulicht das Verfahren.

Das Diagramm zeigt, dass ein SUMS nach ISO 24089 eingerichtet werden muss.

Ein Gutachter von einer bei der UNECE gelisteten Zertifizierungsstelle bestätigt, ob das SUMS und die damit verbundenen Maßnahmen von dem Unternehmen durchgeführt werden und ob sie die gesetzlichen Anforderungen der UN R156 erfüllen. Wenn sie die Anforderungen erfüllen, erhält der Hersteller ein Zertifikat, das drei Jahre lang gültig ist.

Allerdings müssen zusätzliche Anforderungen erfüllt werden, um die Fahrzeuge auf den Markt zu bringen. Alle als kritisch eingestuften Komponenten müssen von einer unabhängigen Stelle zertifiziert werden. Die Hersteller erhalten für jede kritische Komponente ein Zertifikat in Form eines Systemvalidierungsberichts. Die vorgeschriebene Zertifizierung der Komponenten ist ein wesentlicher Unterschied zwischen dem Genehmigungsverfahren für SUMS und dem für CSMS.

Vor Produktionsbeginn benötigt der Hersteller eine Typgenehmigung der nationalen Zulassungsbehörde. Die Behörden prüfen, ob alle erforderlichen Bescheinigungen vorliegen und bestätigen, ob sie von einer unabhängigen Stelle geprüft worden sind.

Für die Typgenehmigung benötigt der Hersteller:

- Ein Zertifikat für das CSMS.

- Ein Zertifikat für das SUMS.

- Ein Zertifikat für jede als kritisch eingestufte Komponente.

Wenn alle Anforderungen erfüllt sind, erhält das Fahrzeug seine Typgenehmigung und Homologation. Dann darf das Fahrzeug verkauft werden.

Ein wirksames SUMS entspricht der UN R156 und stützt sich auf die Leitlinien der ISO 24089. Allerdings müssen Sie die Leitlinien anwenden und Ihr SUMS an die spezifische Situation Ihres Unternehmens und die übergreifende Verfahrensstruktur anpassen.

Kontaktieren Sie unser Team

Danke für Ihr Interesse an unseren Produkten und Services. Teilen Sie ein paar Informationen mit uns, damit wir Sie mit der richtigen Person zusammenbringen können.